Tamaulipas / Cd. Victoria

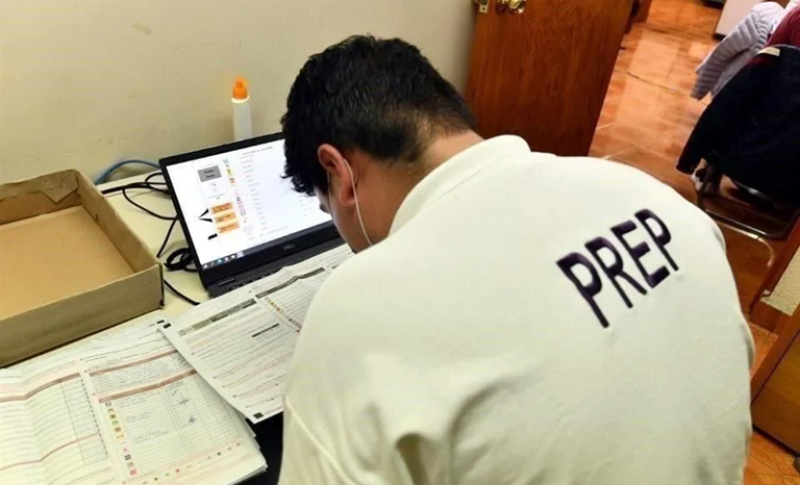

Recibe Ietam ciberataques; intentaron ´reventar´ el conteo del PREP

EL MAÑANA. El Instituto Electoral de Tamaulipas (Ietam) recibió más de 7 mil ciberataques que quisieron "reventar" el conteo rápido del Programa de Resultados Preliminares (PREP) y en los cómputos municipales y distritales de las elecciones locales del 2 de junio.

De acuerdo con los informes "Reporte de Ataques PREP Junio de 2024" y "Reporte de Ataques Sitio de Cómputos Junio de 2024" a los que tuvo acceso EL MAÑANA, ambos sitios desarrollados y habilitados por el Ietam, sufrieron miles de intentos de hackeo durante el proceso de conteo y reconteo de votos.

El PREP fue el principal objetivo de los hackeos, según el informe elaborado por Itera Process, empresa encargada de realizar los reportes, con 6 mil 855 anomalías detectadas durante las 24 horas que estuvo en operación el sitio web.

Se detectaron cuatro tipos de ataques provenientes de IP de dudosa procedencia, visitas amenazantes con anomalías, actores malintencionados, e incluso de "bots".

El mayor número de ataques se dirigieron de direcciones IP anormales, con seis mil 569 incidentes, aunque también se observaron 214 registros donde la IP excedió la cantidad límite de peticiones configurada para la distribución (5000 peticiones) en un corto periodo.

Uno de los casos alarmantes corresponde a ataques con bots con un método para detectar espacios vulnerables del PREP, sin embargo, no tuvieron éxito, así como 71 ataques "contra las amenazas OWASP Top-10, los ataques DDOS y los ataques de bots

maliciosos. Las capacidades incluyen detección de anomalías, descubrimiento y protección de API, mitigación de bots y análisis avanzado de amenazas para identificar las más críticas en todas las aplicaciones protegidas".

Los ataques, de acuerdo con el consejero presidente del Ietam, Juan José Ramos Charre, se dieron desde México, Estados Unidos y Europa.

HUBO RETRASOS

Sin embargo, la lentitud en la actualización del PREP causó inconformidad y sospechas entre el electorado, ya que para las 5:00 horas del lunes, 3 de junio, aún no alcanzaba el 60% de las actas computadas.

El sitio web de Sistemas de Cómputos recibió 332 ciberataques en un periodo de 48 horas, pero fue el que más irregularidades presentó durante el periodo de actualización, al grado de quedarse un par de horas sin actividad en la actualización de los votos computados en los 43 ayuntamientos y distritos locales.

Se identificaron 240 ataques en el segmento "mx-ietam-rate-limit BloquedRequest" establece que "La IP excedió la cantidad límite de peticiones configurada para la distribución (2000 peticiones)".

Mientras que 92 intentos de hackeo en el segmento "Fortinet-all_rules BloquedRequests", encargado en defender "Las aplicaciones web y las API contra las amenazas OWASP Top-10, los ataques DDOS y los ataques de bots maliciosos".

Las capacidades incluyen detección de anomalías, descubrimiento y protección de API, mitigación de bots y análisis avanzado de amenazas para identificarlas más críticas en todas las aplicaciones protegidas".

Previo a las elecciones, el Ietam realizó tres simulacros

al PREP durante el mes de mayo, que arrojaron resultados positivos para contener ciberataques, al transferir los sitios web por la nube a diferentes partes del mundo, evitando así huecos de vulnerabilidad.

DIFERENCIADOS

- Se detectaron cuatro tipos de ataques provenientes de IP de dudosa procedencia, visitas amenazantes con anomalías, actores malintencionados e incluso de "bots".

- El mayor número de ataques se dirigieron de direcciones IP anormales, con seis mil 569 incidentes, aunque también se observaron 214 registros donde la IP excedió la cantidad límite de peticiones configurada para la distribución (5000 peticiones) en un corto periodo.

- Uno de los casos alarmantes corresponde a ataques con bots con un método para detectar espacios vulnerables del PREP, sin embargo, no tuvieron éxito. Así como 71 ataques "contra las amenazas OWASP Top-10, los ataques DDOS y los ataques de bots maliciosos.

-

![mv2bCN17X584Oecf3vgm.png]()

Casa residencial en condominio en Xochimilco, CDMX

Xochimilco / Distrito FederalOctubre 29, 20196447 -

![FEc7eLNq7zMvuKXJFpb1.jpg]()

Casa amueblada en Renta, Privada Antara, Vista Hermosa, en Reynosa, Tamaulipas

Reynosa / TamaulipasAbril 9, 20251651 -

![ax8q4B3z37gwmUBDdY6U.jpg]()

Casa en venta en Rincón del Parque, en Reynosa, Tamaulipas

Reynosa / TamaulipasMayo 11, 20251439 -

![s7Y2rStz4BJXs0EnMoaX.png]()

Reynosa: Nave Industrial en "sublease" en Parque Industrial Villa Florida

Reynosa / TamaulipasFebrero 7, 20242674 -

![kY9HKRb3PJZDasK1BGx1.jpg]()

Terreno en Venta Col Lampasitos ideal para inversión

Reynosa / TamaulipasAgosto 15, 20242523

-

![CEH7Jxiyg5wnPKMtLC0Z.png]()

La UNAM y la literatura mexicana despiden al poeta Luis Téllez-Tejeda “El Pávido Návido”

Marzo 11, 2026730Cultura / Espectaculos -

![MbhXIt5xzw4RvS2Ohpvy.png]()

SCJN avala que IMSS quite la pensión a miles de jubilados

Marzo 11, 2026450Jurídicas / Nacional -

![KHqNtDkBYAjFD5nZlySH.png]()

Sheinbaum abre Palacio Nacional a 100 CEO nórdicos y pone sobre la mesa nuevas inversiones en México

Marzo 11, 2026373Economía y Finanzas / Ciencía y tecnología -

![kFmGhJAOweGjws7BsZCL.jpg]()

México exigirá evidencia técnica frente a medidas agroalimentarias en la revisión del T-MEC

Marzo 11, 2026312Economía y Finanzas / Ciencía y tecnología -

![lNmwyhyylRAtbY7FtSMi.png]()

Osvaldo Benavides y Esmeralda Pimentel revelan cómo fue su rompimiento

Marzo 13, 2026272Virales / Espectaculos -

![45L1TsEzaAFEIIYfWX0p.png]()

La SIP reporta uno de los ‘peores’ años para la libertad de prensa en América

Marzo 11, 2026236Caribe, Centro y Sur América / Internacional -

![bqaXSgUtWiC4FKcAek9i.png]()

Fuertes vientos derriban árbol de medio siglo en Tampico; un lesionado

Marzo 13, 2026214Tampico / Tamaulipas -

![01YPi7GOW2hT7jYHBMTJ.png]()

El lobo mexicano regresa a casa, a los bosques de Durango

Marzo 16, 2026180Medio Ambiente / Ciencía y tecnología -

![C67TobRPcg2MmJhe5QeT.jpg]()

La estirpe del corazón: El origen de los Del Ángel

Marzo 16, 2026179Pasado Meridiano / Opinión -

![qjiVsH0gXQQXxGnu5wPC.png]()

Frente frío 40 traerá lluvias y vientos a Tamaulipas

Marzo 11, 2026176Cd. Victoria / Tamaulipas

-

![GK14maqCbEU0KXnNEPvx.png]()

Cualquiera que haya visto el sufrimiento en Cuba está feliz de un cambio: Rubén Blades

Marzo 18, 202628Musica / Espectaculos -

![3d3Tf5aKewOa5dLAAOcu.png]()

Congreso salvadoreño aprueba reforma promovida por Bukele: cadena perpetua para delitos graves

Marzo 18, 202630Caribe, Centro y Sur América / Internacional -

![Yn2Vo0NeDkNRvy6Phwb8.png]()

“PT no puede caminar con el 'plan B' de la reforma electoral”, afirma Benjamín Robles

Marzo 18, 202639CDMX / Nacional -

![X4edpuxoWJibXMAA4HgP.png]()

Venezuela campeón del Clásico Mundial de Béisbol ante EE.UU.

Marzo 18, 202628Beisbol / Deportes -

![oVkJo1KtlE52UlEwA7uq.png]()

Corea del Norte prueba misiles

Marzo 18, 202630Asía y Oceanía / Internacional -

![EJFs5g5GcEI39ZFAsBOt.png]()

Fiscalía chilena pidió a EU interrogar a Maduro por crimen del ex militar opositor Ronald Ojeda

Marzo 18, 202633Caribe, Centro y Sur América / Internacional -

![hMHEiXgSC2IAUnQQjCtz.jpg]()

Nadie que te ame usa su fuerza contra ti: Desmontando el mito del impulso

Marzo 18, 202697Pasado Meridiano / Opinión -

![pSzdrOmlcHLX7G65d1Y2.png]()

Con su base militante más reducida, el PRI buscará gubernaturas en 17 estados

Marzo 17, 202673CDMX / Nacional -

![xSNwRFGwwd7vNdBGMZZp.png]()

UIF y CNBV refuerzan coordinación contra el lavado de dinero

Marzo 17, 202687Economía y Finanzas / Ciencía y tecnología -

![wlYN9zRhYqwasfnnE1sy.png]()

Abre reforma autopromoción de Sheinbaum en revocación

Marzo 17, 202666CDMX / Nacional